在当今数字化时代,网络已成为企业运营和个人生活的核心。随之而来的网络拥堵、恶意访问与信息安全威胁也日益严峻。如何高效、精准地管理网络流量,并为网络与信息安全软件开发构建一个洁净、可控的测试与运行环境,成为许多技术管理者和开发者关注的焦点。南方网IT频道本期将深入浅出地为您解析,如何通过“IP过滤”这一基础而强大的技术,轻松实现上述目标。

一、IP过滤:网络管理的基石

IP过滤,顾名思义,就是根据数据包的源IP地址或目标IP地址,来决定是允许其通过还是将其拦截。它工作在网络层,是防火墙最核心的功能之一,也是实现访问控制列表(ACL)的基础。

- 核心价值:

- 访问控制:只允许可信的IP地址(如公司内部IP段、合作伙伴IP)访问特定的服务器或服务(如数据库、管理后台),将未知和潜在的威胁拒之门外。

- 流量整形:限制或阻止来自某些IP范围(如已知的攻击源、视频流服务器)的过量连接,保障关键业务带宽。

- 地理限制:结合IP地理信息库,可以实施地域性访问策略,例如仅允许本国IP访问某些服务,以符合法规要求或降低风险。

二、在网络与信息安全软件开发中的关键应用

对于从事网络与信息安全软件(如防火墙、入侵检测系统、VPN、安全审计平台)开发的团队而言,IP过滤不仅是软件的核心功能模块,更是保障开发过程自身安全的重要工具。

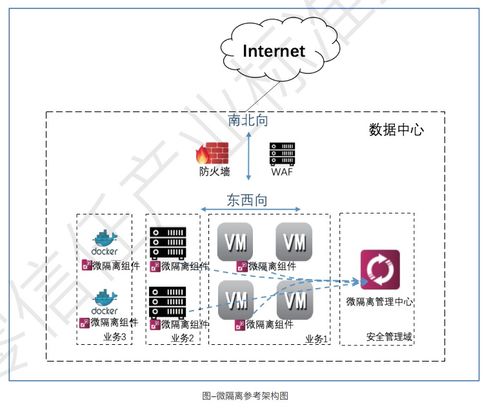

- 构建隔离的开发测试环境:

- 场景:开发中的安全软件可能包含未经验证的规则或存在漏洞,直接暴露在公网极其危险。

- 方案:在测试服务器的防火墙或网络设备上设置严格的IP过滤规则,仅允许开发团队、测试人员的特定办公IP地址访问开发、测试环境。这能有效防止未授权的探测和攻击,保护核心代码与数据。

- 模拟真实攻击与防御场景:

- 场景:测试防火墙或入侵防御系统的IP黑名单/白名单功能。

- 方案:在可控的实验室网络中,使用工具模拟来自不同IP(可配置为“恶意IP”)的攻击流量,验证软件能否准确识别并依据IP过滤规则进行阻断。这是功能测试的关键环节。

- 保护敏感的管理接口与API:

- 场景:安全软件本身的管理后台或数据上报API需要极高的安全性。

- 方案:在软件配置或部署的底层系统中,强制设置IP白名单。例如,只允许运维监控服务器的IP访问管理接口的特定端口,极大缩小了攻击面。

- 数据采集与日志分析的安全边界:

- 场景:安全软件需要从网络设备、服务器采集日志进行分析。

- 方案:在数据源端(如交换机、服务器)配置IP过滤,仅允许指定的、安装了采集代理的安全管理平台IP地址来拉取日志,防止日志数据在传输过程中被窃取或篡改。

三、实践指南:如何轻松设置IP过滤

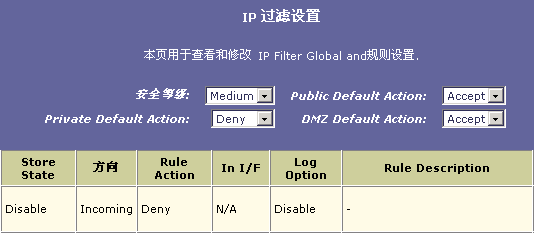

- 明确策略:首先定义清晰的访问策略——谁(哪些IP)可以访问什么服务(哪些端口),是允许(Allow)还是拒绝(Deny)优先。建议遵循“最小权限原则”,默认拒绝所有,再按需开放。

- 选择实施点:

- 硬件层面:在路由器、企业级防火墙上配置,功能强大,性能高,保护整个网络段。

- 操作系统层面:利用Linux的

iptables/nftables或Windows的“高级安全Windows防火墙”,可以针对单台服务器进行精细控制。

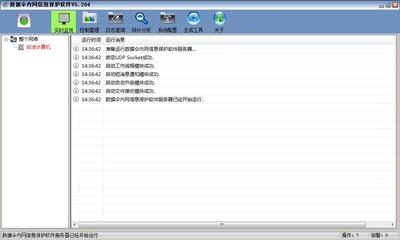

- 软件/应用层面:在开发的网络安全软件中,将IP过滤作为核心功能模块实现,提供用户配置界面。

3. 配置示例(以Linux iptables为例):

`bash

# 清空现有规则(谨慎操作)

iptables -F

# 设置默认策略:INPUT链默认拒绝,OUTPUT和FORWARD链默认允许

iptables -P INPUT DROP

iptables -P OUTPUT ACCEPT

iptables -P FORWARD ACCEPT

# 允许本地回环接口

iptables -A INPUT -i lo -j ACCEPT

# 允许已建立的及相关连接

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# IP过滤核心规则:仅允许192.168.1.0/24网段访问本机的SSH端口(22)

iptables -A INPUT -p tcp --dport 22 -s 192.168.1.0/24 -j ACCEPT

# IP过滤核心规则:允许特定IP(203.0.113.5)访问Web服务端口(80, 443)

iptables -A INPUT -p tcp --dport 80 -s 203.0.113.5 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -s 203.0.113.5 -j ACCEPT

# 记录并拒绝所有其他访问INPUT的请求(可选,用于审计)

iptables -A INPUT -j LOG --log-prefix "IPTABLES-DROPPED: "

iptables -A INPUT -j DROP

`

- 持续维护:IP过滤规则不是一劳永逸的。需要定期审计日志,根据业务变化和威胁情报更新IP黑白名单。对于动态IP,可考虑与认证系统结合(如VPN准入),或使用动态DNS等解决方案。

###

IP过滤作为网络安全的“第一道防线”,其原理简单,但效果显著。无论是用于日常网络管理,还是作为网络与信息安全软件开发和部署过程中的关键安全实践,它都能以极低的成本,大幅提升系统的可控性与安全性。南方网IT频道提醒各位读者与技术同仁,熟练掌握并合理运用IP过滤,是迈向精细化、主动式网络安全管理的重要一步。从一条简单的规则开始,为您的数字资产筑起坚实屏障。